【緊急対策】ニコニコ動画の情報漏洩に学んで自己防衛

ニコニコ動画というか角川のドワンゴがロシアンハッカー(Black Suit)によるランサムウェア攻撃によって陥落し、お詫び文書を掲示しています。動画そのものはAWS側に移していたということで無事のようですが、問題はその他色々漏洩していて、既にダークウェブ上では一部が流通してる有り様です。

一部の不届き者がダークウェブの情報をアップローダを通じてX上で公開してるような状況で、免許証データなどが何故か含まれている模様(ニコニコU25割のキャンペーンの証明書類として提出されたものとか入ってるのだろうか?)。

さて、この大規模な情報漏洩で一体何が漏れてるのか?ニコニコを信用することは一切出来ないので、ここではニコニコを利用していた一般ユーザが防衛すべきであろう内容をまとめてみました。7月1日には1.5TBのデータをダークウェブに全て公開すると脅してるのでどうなってしまうのか?

調査すべき対象

- ニコニコ動画で利用していたアカウントと個人情報

- また、その際利用していたGoogleやMicrosoftアカウント

- これらのアカウントを利用して他のサービスに連携していたケース

- 同じアカウントとパスワードを使いまわしてる別のWebサービス

- それら外部サービスに紐つけているクレジットカード情報

- 各サイトでの二段階認証設定

以下のエントリーは、Black Suitによる犯行声明と要求内容などを解釈したXのポスト。

🚨 #CyberAttack 🚨

🇯🇵 #Japan: KADOKAWA Corporation, a Japanese media conglomerate, has been listed as a victim by the Black Suit ransomware group.

The hackers allegedly exfiltrated 1.5 TB of data, including:

- Contracts;

- DocuSigned papers;

- Various legal papers;

-… pic.twitter.com/7c8O7SGTGy— HackManac (@H4ckManac) June 27, 2024

調査方法

ここではあくまでもメジャーなサイトのみを対象に絞っていますが、ご自分で利用してるWebサービスや過去にログインした際に連携した記憶のあるようなものは全てが対象になります。現在ニコニコ動画自体にログインが出来ない状況にあるので、そこで利用していたアカウントを基準に、そのアカウントと同じメアドの別のサイトの状況を調査します。

また、漏洩データが各種検索サービスに反映するまでには相当の時間が掛かるので、7月1日以降に随時探索して調べる必要があります。

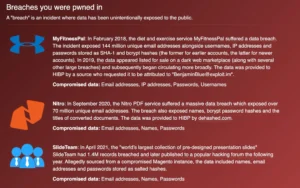

Have I Been Pwned

Googleにも似たような機能は搭載されていますが、全てのメールアドレスに対して、漏洩した情報の中に対象のメアドが存在してるのか?またその時期とサービス名は?といったものを調べるのに結構な前から役に立ってるサイトがHave I Been Pwned。メアドを入れるだけのシンプルな仕様です。また、APIが用意されているので、Google Apps Scriptなどで社内で一括で調査するなんてことにも使えるスグレモノ。

現在はまだニコニコなどの情報はないでしょうが、今後、確認されればここに追加されるのではないかと思います。

このAPIを使ったスクリプトのサンプルファイルですが、v2時代に作ったものがあるので改造して使ってみると良いでしょう。API v2は既に終了してるサービスなので、V3に書き換えて、API Keyが必要になります(但し現在APIは有料化されているようです)

- haveibeenpwned公開版 - Google Spreadsheet

図:過去の流出情報から調べてくれる

Googleアカウント

基本的な対策

Googleアカウントでニコニコだけじゃなくいろいろなサイトに連携ログインしていたり、アカウント作成でGoogleアカウントのメアドで作ってパスワードを別にセットしてるケースは非常に多いです。故に情報漏洩の事故があるたびにここが一番のネックになります。

しかも人によっては使い分けのために複数のGoogleアカウントを持っていることもあるでしょう。それらすべてに対してGoogle Authenticatorで二段階認証をセットは必須です。二段階認証セットの場所はこちらから行うことが可能です。

また、Google Payの支払い手段としてアカウントにクレジットカードを登録してるケースも非常に多いでしょう。まず支払いアカウントはどれか1つのGoogleアカウントに寄せたほうが良いです。そして、そこに登録する支払手段としてはこちらから登録管理することが可能です。

ただこのページでは一部の手段しか登録できないため、Google Walletからの確認も必要です。海外支払いの場合だけはPayPal登録することが可能です(ドイツと米国のみ)。

クレカが怖い人はGoogle Playのカードを購入して登録しカードの残高分だけを利用するようにすると良いでしょう。

ダークウェブレポート

Googleアカウントには対象のアカウント情報が他のウェブサイトから漏れてないかを確認する手段が用意されています。それがダークウェブレポート。開いてチェックするだけで、過去にダークウェブ上でばら撒かれた漏洩情報から、いつどこから漏れ出たのか?を確認することが可能です。

この情報を元に対象のウェブサイトでアカウントを削除したりパスワードを変更するなり対策をする必要があります。

※ただしこの機能はGoogle Workspaceアカウントでは利用できないようです。

図:無事だったケース

パスワードチェックアップ

前述のダークウェブレポートとは別に、Chromeに登録されてるパスワード情報から他のウェブサイトに使いまわしていないか?または、漏洩したパスワードが無いか?を一括でチェックするページが用意されています。それがパスワードチェックアップです。

これを全部のGoogleアカウントで一度調査をしてみましょう。

図:漏洩や使い回し、脆弱などを判定してくれる

連携アプリの解除

Googleアカウントを利用して他のウェブアプリなどを使い続けていくと、知らぬまにそのアカウントと連携してるアプリが積み上がっていきます。問題はこれら連携先のサイトのウェブアプリでお漏らしをされた場合、当然影響を受けることになります。これらの連携アプリのリストはこちらから確認が可能です。

これはOAuth認証を切る作業になるため、再度対象のWebサービスを使う場合には初回認証が発生することになりますので要注意。また、Google Apps Scriptのアプリの認証もこのページに出てくることになり、当然認証許可が解消されますので注意が必要です。自分はニコニコとの連携を解除しました。

図:連携アプリが山のようにある

Microsoftアカウント

実は漏洩して一番やっかいなのが、Microsoftアカウント。後述でも述べていますが、PCのログインアカウントとしても利用してしまってるがゆえに、奪取されると非常にマズイ。とりわけ古参のhotmail.comやlive.comなどのアカウントを持っている人が何の対策もなく使い続けてるケース。もちろん、outlook.comも対象になります。

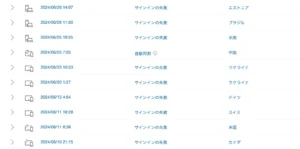

二段階認証の設定についてはこちらのページから確認とセットアップが可能なので今すぐ行いましょう。そしてこちらからログインアクティビティを確認することが可能です。

クレジットカードですがあまり登録はオススメしません。ここから登録と確認が可能ですが、自分も1つ登録していますが既に利用しておらず削除しようとしたら、エラーで削除できず(Azure Portalがーと言われていますが既に登録解除済みなのにカード情報が削除できず)。こういったことがあるため、なるべく登録せずに使うことをおすすめします。

図:古いアカウントは不正ログインされまくり

Amazon

Amazonは決して安全なサイトとは言えません。また、AmazonはAWSとはまたアカウントの扱いが別だったりするので、どちらかでセットしたからといって安全ということにはなりません。故に開発者の人は両方でかならず二段階認証をセットしましょう。

Amazonでの二段階認証のセットはこちらから行えます。ただ、Amazonはログインアクティビティの確認用のページが用意されていないので、不正アクセスされてるのかどうか?のチェックが出来ません。

また、二段階認証でアプリを登録することが可能なので、できればそのほうが安全と言えます。

支払い情報についてはこちらから確認することが可能なので、クレカが怖いということであれば削除し、Amazonギフトカードに切り替えるであったり、PayPalは登録できませんがPayPayやpaidyを登録することが出来るので、そちら経由に切り替えると良いでしょう。また、Vプリカも使うことが可能です。

楽天市場

楽天市場の利用者は結構多いと思うのですが、このサイトビジネスアカウントではViberを使った二段階認証の話は出ているのですが、個人アカウントの場合、会員情報の場所に一切二段階認証の設定そのものがありません。ちょっとどうなってるのかなと昔から思ってるのですが、無い以上設定しようがありません。

故に自分は楽天市場でカード使っての購入は都度削除してるようにしています。

Apple ID

自分は大分前にiPhone使いでなくなってしまったのと、Appleで音楽や書籍を購入しなくなって久しい為、すでにもうクレジットカード情報なども登録していないのですが、Apple IDも二段階認証の設定等が用意されています。ただ他のサイトと違ってかなり特殊な二段階認証で

- 他のAppleデバイスがあるとそのデバイスにPINコードが表示される

- Authenticatorなどの登録がない

といった状況であるため、かなり利便性が悪いです。おまけにPCで二段階認証しようとしてログインを実行したら、自分のPCそのものにPINコードが表示されるので、これ大丈夫なのかな?と心配になったりします。

二段階認証などの設定はこちらから行うことが可能です。支払い情報はこちらから。

その他のSNSサービス

実は一番危ういのがこれらSNSサービスで利用してるアカウント。大抵はGoogleなどのアカウントを利用してアカウントを作成し、OAuthでログインしてる状態の人が大半かもしれませんが、そうではないサービスももちろんある。FacebookやTwitterのアカウントで持って他のWebサービスにログイン連携なんてしてる人も多いでしょう。そして、二段階認証セットしていないユーザが膨大にいるのもSNSサービスです。

これらのサービスで使われてる仕組みが本当にきちんとしたセキュリティ対策が取られているかどうかはかなり怪しい。そもそもGoogleやMicrosoftと違ってサービスの質が低い企業が多く、Facebook, Instagramなどは著名人を語った偽広告を平然と配信して総務省から警告を受けています。

GigazineサイトにGAFAMの収益源ポートフォリオデータが掲示されていますが、GoogleやAmazonは偏りがあるもののまだマシ。問題はFacebookことMetaは殆どの収入を広告に頼ってるような状況なので、こういった企業に於いてどこまでセキュリティ面で期待できるか?といったら自分は期待していないです。

故に旧Twitterの時に連携で使っていたアプリなどは全部解除するほうが良いでしょう。

図:連携アプリは解除するのが望ましい

今後やっておくべきこと

自分たちにとってはもはや当たり前だろ?と思ってることをやっていないユーザが山程いたりします。そして、その状態でクレジットカード登録しておいて利用してる。非常に危険な行為です。ここでは、今すぐこの対策をしておきましょうという内容を簡単にまとめています。

以下の内容はあくまでも基本で、まだコレ以外にも本来しておいたほうがよいというものがあったりします(パスワード管理アプリを使うなどが代表例)。

捨てメアドを作成する

ニコニコ動画のような信用性の低いサイトなど、メインのGoogleアカウントなどでアカウントを作成して使うべきではありません。いずれにせよ見るだけであったりとか、ちょっと使ってみるであったりとかこういったケースに於いては漏洩したとしても全く問題の無いいつでも盾にして捨てることの出来る予備のGoogleアカウントなどを用意しておきましょう。

但し、昨今のGoogleアカウントは電話番号認証を要求してきて複数で同一番号で使われてるとアカウントが作れないケースというものもあります。初めてサブアカウントで使う場合は電話番号認証などなくても作れるのですが、実はAndroid上でアカウント登録時の作成ではあっさり作れたりする仕様というのが過去あったので、色々工夫して予備のアカウントを作り、そちらで運用するようにしましょう。

もちろんそのアカウントではクレカ連携やウェブサイト横連携などはしないこと。管理が面倒になるだけじゃなくリスクになります。

二段階認証を絶対に行っておくこと

どこのサイトでもそうなのですが、必ずGoogle AuthenticatorやMicrosoft Authenticatorを使った二段階認証を設定するか?SMSを利用した二段階認証を設定するのは今の時代必須事項です。面倒くさいであったりリテラシーが低いからといってやらないなどと言ってるような人や企業は、「やられる覚悟をしてる人」ということになります。

ただし、楽天市場のようになぜか標準で二段階認証が会員情報編集画面に設定箇所が無いというケースがあります。非常に危険なので、常にカード情報は削除しながら利用するようにするべきでしょう。

サイトによってAuthenticatorアプリで登録できる場所とそうではない場所があるのですが、二段階認証の出来ないようなWebサービスについては見限るようにしましょう。

パスワードレス設定

Microsoftアカウントなどで可能なのですが、アカウントからパスワード自体を削除して前述のAuthenticatorのみでログイン出来るようにする仕組みです。

こうすることで、外部サイトで情報漏洩したところでパスワード情報などは無いわけで、二段階認証以前に最初のログイン自体ができなくなります。もちろんこれは自分自身もログインできなくなるリスクがあるので、リカバリする手段を他に用意しておく必要性もあります。

PayPalを使ってみる

Googleなどの大手や海外のソフトウェアの購入など、直接クレジットカード登録して購入していたりしませんか?国内だと対応してるケースが少ないのですが、世界レベルだとめちゃくちゃメジャーなPayPal。かなり歴史もあり自分も昔から利用していますが、海外のお仕事の受領場所としても活躍します。

PayPalを利用する大きなメリットは

- 個別のサイトにクレジットカードを登録する必要性が無い

- クレカを登録するのはPayPalのみで、管理を一箇所のみで済ますことが可能になる。

- Vプリカのような手段も合わせて使うことが可能

- ゲームなどは洋物が多いのでPayPal対応してるところが非常に多い

よって、Google Payなどにクレジットカードを登録するのではなく、PayPalを登録しておいてGoogle上での決済をPayPal経由にすることで非常にセキュアになります。ユーザはPayPalをしっかり管理しておく事で、他のサイトで情報漏洩がおきたとしても、自身のクレジットカードに被害が及びません。

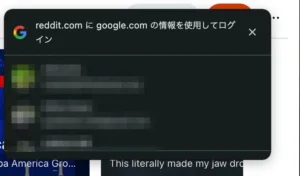

やたらとGoogleアカウントでログイン連携しない

これ重要なのですが、Adobeのような大手サイトですら大規模なお漏らしをしていたりします。また、こういったサイトでGoogleやMicrosoftアカウントでログイン出来るようになってることが非常に多いのですが、OAuth2.0認証等を利用して他のウェブサイトの情報を用いてログインが可能になっています。

すると初回ログイン後にはこの仕組みを通じて個人情報が既に登録されてアカウントが作成されてる状態であるため、大元のGoogleやMicrosoftアカウントが奪取されてる場合、当たり前ですがこちらのサイトでもハッカーはログインが可能になっています。支払い情報などがあればそこで盗み取ることが可能です。

つまりニコニコで漏洩しましたといっても、被害はそこで留まらず、他のWebサービスにまで自身が使ってるアカウントを介して広がっていくことになるため、やたらめったらスタートアップがやってるような信頼の置けないサービスにログインするのはやめましょう。

※どこぞの大手SNSなどは本来OAuthトークンの寿命は1時間であるのが定石なのですが、いつまでも利用できる状態になってるなんてことが言われており、OAuthトークンを使ってのログインは結構リスキーなのです。

※何よりもコレ、フィッシングの常套手段なのでおいそれとログイン連携なんかしてはならないのです。

図:Webサービスはよく吟味してから

パスワードの使い回しをしない

これは当然の防衛手段なのですが、OAuthではないパターンにおいて、通常のメアドとパスワードでアカウントを手動で作ってる場合、例えばニコニコ動画と同じID/PWを使いまわして他のサイトでもログインしていますなんてケースがザラにあったりします。コレ非常に危険なのはどこかでログイン出来るということは、別のサイトでも同じくログイン出来るような状況を自分で作ってるのに等しい行為です。

別のサイトで漏洩した場合、必然的に自分だけ別のサイトの情報を漏洩させている行為なので、サイト別にパスワードは変更するようにしましょう。漏洩元だけ心配してればいい時代はとっくに終わっています。

ドライブ同期を使わない

GoogleドライブアプリやOneDriveの同期機能、これオススメしません。特にOneDriveはユーザの許可を得ること無く勝手に同期してるケースがあります。マイドキュメントにパスワード.txtなんてファイルを置いていた場合、ウェブのOneDriveに自動でアップロードされて、Microsoftアカウントが奪取されたと同時に盗人に追い銭よろしく、OneDriveのファイルごともっていかれて終わるといったことが考えられます。

自分で理解していて利用するならともかく、そうではない場合下手にPCのマイドキュメントやデスクトップにファイルを置くことすら出来なくなりますので、今すぐオフにしましょう。

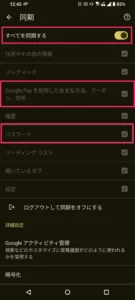

パスワード同期の恐怖

PCを利用していないで、スマフォだけを利用してる人に非常に多いのですが、そのスマフォで保存した各種サイトのパスワードやWiFiのパスワード。アカウントに紐付けられて同期・保存されてるって知ってますか?

つまり、別のスマフォで同じアカウントを登録できれば、過去に使っていたこれら情報が自動的にアカウント側から同期されてくるので、スマフォの引越時には非常に楽ちんなのですが、同時に恐怖です。そのアカウントが奪取されていれば、海外でそのアカウントをいれるだけであなたの保存したあらゆるパスワードや情報は相手に即時に渡ります。

これらを覚悟できていないのであれば、同期対象からは外すべきでしょう。

図:同期されてるのです

PCでMicrosoftアカウントを使わない

別のエントリーでも紹介してることなのですが、現在のWindowsはMicrosoftアカウントでPCのログインアカウントを作成させようと非常に必死になっています。以前のようなローカルアカウントではない為、様々な情報がMicrosoftアカウントと紐付けにされ、Bitlockerの回復キーなどまでウェブ上に保存されるようになっています。

問題なのは、このような状況下でMicrosoftアカウントが乗っ取られた場合、あなたのPCはもはやログインすることが出来なくなります。だからこそPCのログインアカウントにMicrosoftアカウントを使ってはならないというのが一般的に広がってるわけです。

利便性は向上するかもしれませんが、思わぬ影響がこういった際に遭遇しかねないため、可能な限りローカルアカウントで運用するようにしましょう。

https://officeforest.org/wp/windows11-%e3%83%91%e3%83%bc%e3%83%95%e3%82%a7%e3%82%af%e3%83%88%e3%83%90%e3%82%a4%e3%83%96%e3%83%ab/

関連情報

関連動画

関連リンク

- KADOKAWA、一部クリエイターの個人情報など漏えい確認と報告 ドワンゴ「流出した情報のダウンロードや拡散控えて」

- 情報漏えい KADOKAWAが発表

- ニコニコ夏野剛、遂にキレた!「IT音痴のリーダーは今すぐクビにしろ!」

- 株式会社KADOKAWA Connected

- KADOKAWAが受けた攻撃について、Black Suitが残した声明文を(意訳まじりで)邦訳してみた

- ニコニコにDDosして復旧サービスを妨害

- KADOKAWA、「情報漏洩の痕跡ない」不正アクセスで - 2021年台湾角川

- KADOKAWA、クリエイターの個人情報漏えいを確認 取引先との契約書なども

- Explainer: The 'BlackSuit' hacker behind the CDK Global attack hitting US car dealers

- KADOKAWA機密情報(1.5TB)がダークウェブに漏洩~被害状況から対策まで~

- ランサム被害の徳島・半田病院、報告書とベンダーの言い分から見える根深い問題

- 徳島県つるぎ町立半田病院ランサムウェア被害、1年後の真実とは?

- 川上量生氏、KADOKAWA社長・夏野剛氏のXアカウントが乗っ取りを明らかしてNEWSPICKSを批判

- Chromeで「たった今使用したパスワードがデータ侵害で検出されました」と表示される理由と対処法

- パスワードの漏洩を警告するGoogle Chrome拡張「Password Checkup」が終了

- 三菱地所・サイモン - プレミアム・アウトレット情報漏洩から学ぶ三つの教訓

- 不正ログイン続出の「7pay」、わずか3カ月で終了 セブン&アイHDが謝罪、再挑戦も示唆

- セブンネット、個人情報約15万件が流出の疑い、不正アクセスで

- セブン・イレブンのオムニ7に脆弱性。攻撃者のメールアドレスへ再設定用リンクを送付されるリスク有り

- SIMスワップとは?具体的な手口と講じるべき対策

- マイナカードで不正に機種変更 ソフトバンク宮川社長「一部の店舗で本人確認が不十分だった」 目視ではなくIC読み取りが求められる

- 総務省から「パスワードの定期変更は不要」と発表|安全なパスワード管理・設定方法を紹介

- 五輪汚職事件 KADOKAWA元会長「人質司法」で国を提訴

- 五輪汚職、KADOKAWA元幹部に有罪判決 東京地裁

- 宮崎駿監督、ドワンゴ会長・川上量生氏に激怒した真相を語る「あのウケ狙いが川上さんの弱点」

- 🎥【激怒】宮崎駿さんが「極めて何か生命に対する侮辱を感じます。」とドワンゴ・川上さんに激怒した事件。としおの見解は?【岡田斗司夫/切り抜き】

- 🎥宮﨑駿がドワンゴ川上にブチギレるシーンで爆笑するおおえのたかゆき【2024/01/08】

- 小説投稿サイトの方角から見て考える『ニコニコ動画が衰退した一因』

- 「ニコニコ」プレミアム会員数がピークから半減、値上げで“会員離れ”加速の懸念 エコノミーモード撤廃で「課金する意味が薄れる」の声も

- ニコニコ動画はなぜオワコンに?衰退の理由と最大の戦犯とは

- 一世を風靡したニコニコ生放送が「オワコン化」した理由

- 【9/25追記】Amazon Fire TV/Stick向け「niconico」アプリ サービス終了のお知らせ

- 今年の「ニコニコ超会議2」の赤字額は?

- レインボーテーブルとは?攻撃の仕組みや対策方法をわかりやすく解説

- 「ピアノの発表会なんかどうでもい」夏野剛氏が役員報酬の一部自主返上

- 身代金を支払わない結果、日本のランサムウェア感染率は減少? ランサムウェア感染率/身代金支払率15か国調査 2024

- 米カンザス州でロックビット(LockBit) ランサムウェアグループからサイバー攻撃を受け個人情報漏洩の可能性

- BlackSuit ransomware publishes Kansas City, Kansas, police files