Google Chromeを組織管理下に置く方法

Google Workspaceを利用してる企業に於いて、Google Chromeを徹底的に管理したいという要望は常にあります。特に勝手に設定を変更したり、自由奔放に拡張機能をインストールを許してしまってたり、無秩序になってるケースが出てきます。特に拡張機能はマルウェアが混入してるケースが結構あったりするのでセキュリティ的に穴になってると後で怖いことに。

また、コンテキストウェアアクセスのような高度なデバイス管理を行う際にも、個別ブラウザの管理は必須となるため、まずは手始めに会社で利用するChromeを管理下に置くようにしましょう。

今回利用するサービス

組織によるChromeの管理はAdmin Consoleからの設定のみで行えますが、Chrome OSの管理はChrome OS Enterprise Upgradeのライセンスが別途必要になります。Chromeブラウザクラウド管理はサブスクリプションといっても無償で利用が可能です。

この作業を行うことで、俗にいうChrome Enterprise化がなされますので、Admin Console上から端末のChromeの集中管理と制限を課すことが可能になります。

Chromeブラウザクラウド管理の追加

Chrome Enterpriseを使うにはまず、前述のChromeブラウザクラウド管理を導入する必要があります。

- 管理コンソールに入る

- 左サイドバーより、お支払い⇒サブスクリプションに入る

- 購入またはアップグレード(もしくはサブスクリプションを追加またはアップグレードする)をクリック

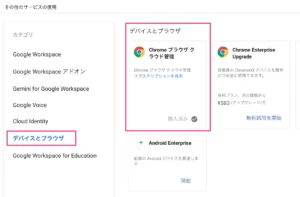

- デバイスとブラウザをクリック

- Chromeブラウザクラウド管理の中の「開始」をクリックする

- ご購入手続きをクリックする

- 注文をクリックする

これで導入は完了しました。このライセンスなのですが、Cloud Identity Freeのように全ユーザに自動で割り当てが行われるので、ディレクトリのユーザの中にあるライセンスを見てみると、Chrome Browser Cloud Managementとしてすべてに割り当て済みとなります。

図:サブスクから追加しておく

図:ライセンスは自動割り当て

管理対象になってるかどうかのチェック

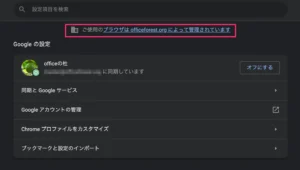

通常特に何もせずとも、Google Workspaceアカウントでログインしてる状態の場合、その時点のChromeは組織の管理対象下になっています。Chromeの設定を開いた直下に以下のようなdomainによって管理されています表示が出ていれば、管理下になっています。また、chrome://policyにアクセスして、Chrome Policiesに何らかしらの設定が入ってる場合は、ポリシーも適用されています。

図:組織管理かどうかは一目でわかる

図:ChromeのPolicy設定一覧

設定方法

管理対象ブラウザに登録

まずは以下の手順で管理対象ブラウザの登録を行います。

- Admin Consoleにログインする

- 左サイドバーからデバイス=>Chrome=>管理対象ブラウザを開く

- 組織部門を選択する(テストの場合はテスト用の組織部門を作成しておき、そこに対してだけ設定を行う)

- 登録をクリックする

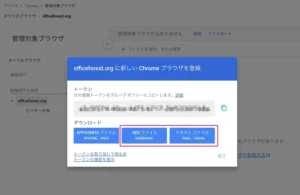

- 「新しいChromeブラウザを登録」のダイアログが出てくる。Windows用ならばRegファイル、macOSならばテキストファイルをクリックしてダウンロードする(この時のトークンの文字列も一応控えておきます)

- 完了をクリックして閉じる

図:管理対象ブラウザ登録画面

実機での登録作業

レジストリやファイルで対応

WindowsとmacOS用のファイルをダウンロードしました。これらのファイルを実機に対して適用する必要があります。それぞれのファイル内には前述のトークンが記述されています。

- Windowsの場合はレジストリファイルをダブルクリックするだけで設定が追加されます。レジストリの場合は以下のようなエントリに値が追加される事になります。

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome] "CloudManagementEnrollmentToken"="ここにトークンの数値が入ってる"

- macOSの場合はテキストファイルをFinderで/Library/Google/Chrome/を開き、ファイルを配置します

- あとはChromeを起動すると「Chrome Enterprise」の表示が出て管理対象ブラウザに自動で登録されます。

- アカウント単位ではなくこの作業はマシン単位で必要になります。

※またWindows用のみ、端末のGPOに対してポリシーテンプレートを用意し、gpedit.msc上から設定も可能ですが非常に手間なのでキオスク端末などのケースで用いると良いでしょう。

図:管理対象に起動するだけで登録される

Active Directoryで配信

前述のレジストリファイルをユーザに入れてね!!としても、従わない愚か者が必ず出てくるので、社内でActive Directoryを展開してる場合には、ADでレジストリ設定を追加して強制的に適用するようにしましょう。ここでは、既に用意しGPOをリンク済みのDefault Domain Policyに対して編集を掛けています。

- ADにログインし、グループポリシーの管理を起動する

- 自社ドメインフォレストの中にあるDefault Domain Policyを右クリック=>編集をクリック

- コンピュータの構成=>基本設定=>Windowsの設定を開く

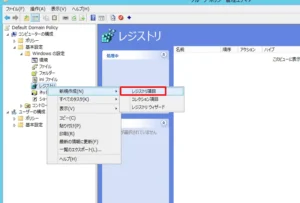

- レジストリを開く

- 右クリックして、新規作成=>レジストリ項目をクリックする

- 前述のレジストリ内容に従って登録を開始

アクション:作成を選択(更新などもあったほうがよいかもしれない)

ハイブ:HKEY_LOCAL_MACHINEを選択

キーのパス:SOFTWARE\Policies\Google\Chromeを入力

値の名前:CloudManagementEnrollmentTokenを入力

値の種類:REG_SZを選択

値のデータはregファイルの中の該当値の名前に入ってるデータを入力する

あとは配信されて適用されると自動で管理対象ブラウザに続々と登録されていく。一度登録されたものを削除変更する場合は、上記のエントリーはレジストリを追加更新で済みますが、以下のエントリーを削除する必要があるので、レジストリファイルでそれを追加するか?ADでまずクリーニングしてから、上記の追加の設定を配布するようにします。

以降は、AD側で配布の制御が可能ですが、ADにログインしないと配布されないので、VPN等でAD経由していないような場合には基本はレジストリファイル配布の形をとりましょう。

図:レジストリも配信してしまえば楽ちん

図:レジストリの登録画面

ポリシー変更を実行する

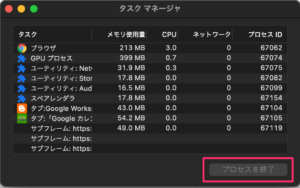

これで、対象のChromeはGoogle Workspaceの管理下になったので、後は以下の作業でポリシーを個別に適用し配信する事が可能になります。試しにChromeのタスクマネージャで強制停止をさせないポリシーを適用してみたいと思います。

- Admin Consoleを開く

- 左サイドバーからデバイス=>Chrome=>設定=>アプリと拡張機能を開きます。

- 組織部門を選択する(テストの場合はテスト用の組織部門を作成しておき、そこに対してだけ設定を行う)

- 検索窓で「タスク」と検索し、アプリと拡張機能の「タスクマネージャー」をクリックする

- 「Chromeタスクマネージャでのプロセス終了をユーザに禁止する」に変更して、保存をクリック

- 配信されると、ユーザのChromeに於ける「プロセスを終了ボタン」がグレーアウトしてポリシーが有効化されてるのを確認できます。

- chrome://policyでも新たに「TaskManagerEndProcessEnabled」ポリシーが追加されてるのを確認できます。

- ポリシーに於いて、「ブラウザに関するレポート」を有効化することで、Chromeのバージョンや拡張機能の利用状況、マシン情報を管理対象ブラウザの項目で把握することが可能になります。

通常は、BrowserSignInとRestrictSigninToPatternをオンにして運用すると良いでしょう。また、組織部門移動の場合ユーザを移動しただけでは変更されないので、アプリと拡張機能の設定上からも対象の「デバイス」を対象の組織部門へ移動する必要があるので要注意です。

図:非常に沢山のChromeポリシーがあります

図:ポリシー変更が有効化された

デバイスを再登録する

テスト中に間違って色々な人のデバイスが管理対象ブラウザに登録されてしまうことがあります。その場合、前述のレジストリエントリーを削除するだけでは、自動再登録されません。以下のエントリーを削除する必要があるため、それを踏まえたregファイルを作成し、登録時に該当エントリーを削除する必要があります。

- HKEY_LOCAL_MACHINE\Software\WOW6432Node\Google\Enrollmentのdmtokenを削除

- HKEY_LOCAL_MACHINE\SOFTWARE\Google\Chrome\Enrollmentのdmtokenを削除

よって、上記を踏まえた上でのregファイルは以下のように作ります。

Windows Registry Editor Version 5.00 ; Set up the enrollment token for organizational unit: Chrome Enterprise [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome] "CloudManagementEnrollmentToken"="ここにTokenの文字列が入る" [HKEY_LOCAL_MACHINE\Software\WOW6432Node\Google\Enrollment] "dmtoken"=- [HKEY_LOCAL_MACHINE\SOFTWARE\Google\Chrome\Enrollment] "dmtoken"=-

AD配布の場合は、一度Tokenの文字列の追加はせず、dmtokenを削除するADポリシーを配布して、暫くしたのちにdmtokenのポリシーを削除して、Token追加のポリシーを追加すると良いでしょう。但し、ADにログインしないと反映しないので、基本はレジストリファイルをユーザに配布して叩いてもらう必要があります。

実際に管理を行う

単純にChromeのポリシーを管理する為だけでなく、他にも様々なデフォルトの挙動を管理する事が可能です。よく使うであろうものをピックアップしてみました。

拡張機能のインストール制限

ポリシー設定を変更する

Google Chromeの拡張機能は、Chrome OSならば数少ないアプリ的な機能を追加できるポイントでもあったりするのですが、一方で結構有名所の拡張機能にマルウェアがいつの間にか紛れ込み、問題にもなってる機能です。そこで、この拡張機能については情シス側で指定したモノ以外はインストールをさせない、また特定の拡張機能については強制的にデフォルトでインストール(サイレントでPushでインストールされます)といったような配信を行わせることが可能です。

- Admin Consoleにログインする

- 左サイドバーからデバイス=>Chrome=>アプリと拡張機能=>アプリと拡張機能を開く

- 右上の「追加の設定」をクリックする

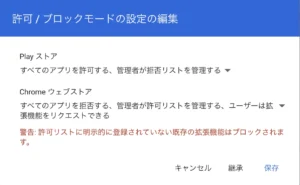

- 許可 / ブロックモードに於いて、編集をクリックする

- Chromeウェブストアに於いて、「全てのアプリを拒否する、管理者が許可リストを管理する、ユーザーは拡張機能をリクエストできる」に設定変更

- 保存をクリック

これで管理者が指定した拡張機能だけをインストール可とし、ユーザは追加リクエストは出せても手動でインストールはさせない設定にできます。即時反映するので、インストール済みの拡張機能はその場で無効化(アインインストールはされない)されます。

アプリケーションのその他の設定では更に細かく設定が可能です。

図:拡張機能はユーザ任せにしない

インストール許可する拡張機能を登録する

拡張機能のインストールを許可するものを登録&強制配信することが可能です。

- Admin Consoleにログインする

- 左サイドバーからデバイス=>Chrome=>アプリと拡張機能=>アプリと拡張機能を開く

- 右下の+アイコンをクリックして、「Chromeウェブストアから追加」を選択

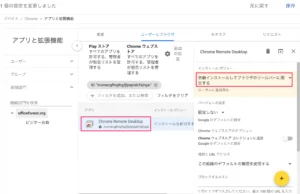

- Chromeウェブストアが開かれるので、今回は試しにChrome Remote Desktopを追加してみたいと思います。

- Chrome Remoteで検索すると出てくるので、クリックして右上の「選択」をクリック

- 右にサイドバーが出てくる。インストールポリシーで「自動インストールしてブラウザのツールバーに固定する」を選択すると、強制配信されます。インストール許可の場合は、任意でのインストールとなります。

- 最期に右上の「保存」をクリックすると適用開始されます。

- 強制配信としたので10秒程度で自動インストールされて利用できる状態になりました。

図:強制配信してみた

新規タブやホームのURLを強制する

新規に開く際のタブのURLやデフォルトで開かれるURLを指定することができます。ここで社内のポータルサイトのURLを指定しておけば、ブラウザ起動時には、嫌でもポータルサイトからのスタートとなるので、掲示板見ない人間やポータルの場所を知らないといったような人の動きの統制を行うことが可能です。

- Admin Consoleを開く

- 左サイドバーからデバイス=>Chrome=>設定=>アプリと拡張機能を開きます。

- 検索窓から「起動」で検索する

- ポリシーの起動にある「起動時に読み込むページ」を開きます。

- 設定の中にあるプルダウンをURLのリストを開くにし、URLを記述する。複数行記述すると起動時に全部開かれるようになります。あまり多く入れすぎると煩くなるのでポータルのURLや自分の場合自作の座席表アプリのURLなどを入れています。

図:ユーザには必ずポータルからスタートさせる

ブックマークの整備

一番最初の利用時は当然ブックマーク等が整備されていないまっさらな状態ですが、新入社員等にPC配布してChromeの使い方や各種ウェブサービスの使い方のレクチャーをするに当たって、URLはこれで・・・なんてかったるいので、デフォルトでこちらであらかた用意したブックマークを配信することが可能です。

- Admin Consoleを開く

- 左サイドバーからデバイス=>Chrome=>設定=>アプリと拡張機能を開きます。

- 検索窓から「エクスペリエンス」で検索する

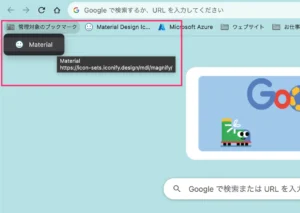

- 管理対象のブックマークを開く

- +アイコンクリックでブックマークやフォルダを追加できる

- ブックマークを追加を選び、名前とURLを追加して追加をクリックする

- 最期に保存をクリックする

- 配信されて、管理対象のブックマークとしてChromeに追加されます。このブックマークはユーザサイドでは削除や編集は一切できません。

同時にブックマークバーは常に表示するポリシーをオンにしておくと良いでしょう。

図:ブックマークの編集画面

図:自動配信されたブックマーク

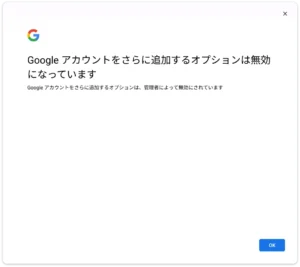

ドメインアカウント以外の抑止

企業用途で需要のある制限項目としては「個人のGoogleアカウントや他のGoogle Workspaceアカウントの抑止」があげられます。この設定をすることで、対象デバイスのChromeに於いては個人アカウント等でのログインを防ぐ事が可能になります。但し、ChromeだけですのでFirefoxなどでのログインは出来てしまうので、コンテキストアウェアアクセスを併用する必要があります。

※またChrome以外のアプリケーションについて勝手にインストールや利用が出来ないように、マシン側での制御も行っておきましょう。

- Admin Consoleを開く

- 左サイドバーからデバイス=>Chrome=>設定=>アプリと拡張機能を開きます。

- 検索窓から「予備のアカウント」で検索する

- 予備のアカウントにログインするをクリックする

- 「ユーザーに以下の Google Workspace ドメインへのログインのみを許可する」に変更する

- ドメイン入力欄が出てくるのでドメインを入れる(複数ある場合は改行して入力)

- 上部にある「保存」をクリックする

事前にプロファイル作成済みの場合使えはしても、各種サービスに入ろうとすると「このサービスは利用できません」となり抑止が働きます。

図:ドメインアカウントのみに制限する

図:アカウント追加ができなくなった

ドッペルゲンガードメイン対策

ドッペルゲンガードメインとは、google.comに似た「goggle.com」のような偽ドメインサイトというものが古くから存在します。メールの場合でも、gmail.comの打ち間違えでgmai.comやらgmail.coやら。これら宛にメールを送ると情報漏洩に即繋がることになります。

ウェブサイトの場合は本家とそっくりなウェブサイトが開かれて、ユーザのログイン情報や個人情報が盗み取られる「フィッシング」や「マルウェア・ランサムウェア感染」の原因となっており、企業でこれらサイトへのアクセスを遮断する為にプロキシーサーバなどに仕込みをしてる所も多いでしょう。

プロキシーサーバなどを設置していないような中小企業の場合には、Chrome Enterpriseのポリシーを使ってChromeブラウザレベルでこれらのサイトへのアクセスを遮断することが可能です。以下その設定手順になります。今回はブラックリストを使って設定します。

- 管理コンソールにログインする

- 左サイドバーより、デバイス⇒Chrome⇒設定に入ります

- 検索窓より「URLのブロック」を検索し、コンテンツのURLのブロックをクリックします。

- 左側の組織部門を選択します。通常はルートの組織部門を指定してテナント全体に適用します。

- ブロックされるURLに対して、以下のようなドッペルゲンガードメインを登録します。1行につき1個のドメインを入れることが可能です。URL構文を使って指定することも可能です。あくまでも事例の1つです。

goggle.com yahooo.jp icroud.com bit.ly x.gd bit.do ux.nu fb.me 00m.in rnicrosoft.com ru cn xyz ci top .sign-in.info rakutencojp.com googIe.com

- 保存をクリックする

最大1000個まで登録可能です。少ないように見えますが、あくまでも簡易的な機能。本格的にブロックや監査をしたいとなると、Chrome Enterprise Premium(旧Beyond Corp Enterprise)を利用したり、プロキシーサーバやクラウドプロキシーの導入を検討する必要があります。

拡張機能を導入してブロックするという手もありますので検討してみてください。

※DNSポイズニングには無力であるかと思います。

※ホモグラフ攻撃と呼ばれる一見すると正常に見えるけれど違う言語圏のワードで偽たものもあるので注意。これは結構奥が深いので色々なパターンを登録しておく必要があります。

※短縮URLサービスなどはすべて封じておくのがオススメです。

※Chromeは対応済みでもメール上でクリックされたらアクセスされてしまうので、ピュニコード攻撃などにも注意を払う必要があります(ブロックリスト登録は出来ません)

※このURLのブロックリストを手作業で行うのが大変ということであれば、GASでメンテナンスすることが可能です。以下のエントリーを参考にしてみてください。

図:URLのブロックリスト構築

図:ブロックされた様子

図:Chrome自身が持つ機能でも防いでくれる

その他

他にもChromeの設定関係に関してはほぼすべて、このポリシー等のページから設定が可能で

- セーフブラウジング強制を行う

- 閲覧履歴削除を無効にする

- パスワード漏洩警告を消せないように変更する

- 怪しいサイト警告を表示させない設定を無効化する

- スクリーンショットの無効化

- 印刷の無効化

など、企業の用途や求められてるセキュリティポリシー次第によって、ユーザに一切設定を任せずこちらからの設定で統一できます。同時にGoogle Workspaceの場合はコンテキストウェアアクセスを利用し、デバイス証明書が無いPCからのログインを拒否するようにすれば、安全な運用が可能になります。

お勧め拡張機能と設定ポリシー

自分が設定している拡張機能と設定対象ポリシーの一覧です。非常にたくさんの項目があって初期導入時に迷うのでこちらでまずは設定すべきものとしてまとめてあります。企業によって、追加で設定をしたり許可する拡張機能の足掛かりとして参考にしていただければ。

拡張機能

極端に少ない拡張機能だけ許可とすると、制限が厳しすぎてユーザから多くの不満を流される可能性があり、また結果として勝手にChromiumやらBraveやら他のブラウザ使われるといったシャドーITを招くことにもなるので、適度に制限するのがポイントです。

主に自分が許可 and 強制してる拡張機能は以下の通りです。他にも自社内独自に入れてるソリューション用の拡張機能等をこれに追加して運用しています。これらはChrome Webstoreの自社向けとしての表示も追加しているので、ユーザはそちらから追加をすることになります。以下のリストは開発系のものも含まれてるので、一般的な用途では不要なものもあります。

- Chrome Remote Desktop【強制】

- Endpoint Verification【強制】

- ウェブページ全体をスクリーンショット - FireShot

- iCloudブックマーク

- uBlock Origin

- Save to Pocket

- SSH for Google Cloud Platform

- Chrome RDP for Google Cloud Platform

- Google オフライン ドキュメント

- ドライブ用アプリケーション ランチャー(Google)

- Google Keep Chrome 拡張機能

- Wayback Machine

- ゴシップサイトブロッカー

- Adobe Acrobat : PDF の編集、変換、署名ツール

- テキストエンコーディング

- View Image

- ブックマークサイドバー

- Zoom Chrome Extension

- AutoPagerize

- VisBug

- User-Agent Switcher and Manager

- Microsoft Teams 画面の共有

- Microsoft Power Automate

設定ポリシー

設定するポリシーは緩めで設定はしていますが、個人的には不要な機能がデフォルトでオンになっていたり、ユーザに強制させる為の用途があるためやや厳しめに設定しています。ウェブ開発をする上で障害になる場合もあるので、そこら辺の匙加減が必要です。

主に自分が設定として変更を掛けてるポリシーは以下の通りです。

図:セーフブラウジング強制でexeダウンロード阻止

mailtoクリックでGMailを開く

ウェブ上にある以下のようなmailtoのリンクをクリックした時に、端末のメーラーではなくChromeを起動してGMailを開くように強制したい場合があります。またローカルにメーラーをインストールしていない場合についても同義です。

//mailtoリンクの事例 <a href="mailto:ここにメールアドレス">メールちょうだいね♫</a>

この設定についてもChrome Enterpriseのポリシーとして配布する事が可能です。

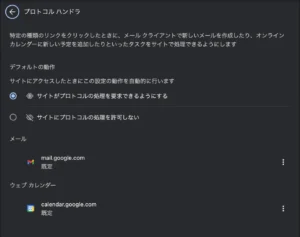

カスタムプロトコルハンドラ

mailtoのような特殊なURLをURLスキーマと呼びます。URLをクリックするとページではなくアプリが起動して、パラメータを引き継いでくれます。mailtoの場合はメーラーが起動して、メアドやSubjectを引き継いで起動するので入力の手間が減る便利なものです。この設定をカスタムプロトコルハンドラと呼び、通常手動で行うものなのですが、この設定をPolicyとして配布することで自動的に標準ブラウザを起動してGmailを開いて、メール作成画面が立ち上がるようになります。

ポリシー設定手順は以下の通りです。

- Admin Consoleを開き、左サイドバーからデバイスを開く

- さらに、Chrome=>設定を開く

- アプリと拡張機能のタブを開く

- 組織部門別にしたい場合はここで組織部門を選んでおく

- 下の方にある「コンテンツ」という項目名を見つける

- その中にあるカスタムプロトコルハンドラを見つけて、以前のビューで編集をクリック

- 空っぽのハズなので、+をクリックする

- URLには今回一番シンプルな、「https://mail.google.com/mail/?extsrc=mailto&url=%s」を入力する

- プロトコルはmailtoを選択する

- 右上の保存をクリックする

配信されると、各ユーザの手動で設定する場合の画面にgmailが登録されて、以降はmailtoリンクはブラウザで開かれるようになります。

図:これでmailtoがブラウザで開かれる

手動で設定する場合

手動でmailtoへのハンドラ登録をする場合は、以下の手順で登録する事が可能です。

- Gmailを開く

- URL入力欄の☆の隣に、菱形のアイコンをクリックする

- ポップアップに関する項目が出てくるので、許可をチェックして完了をクリックする

これでプロトコルハンドラが自動で登録されます。ただ、一部でこれが出てこないケースがあるようです。その場合以下の手順で手動で登録も可能です。

- Chromeの右上の「︙」をクリックし、設定を開く

- 左サイドバーからプライバシーとセキュリティを開く

- サイトの設定を開く

- その他の権限を開く

- プロトコルハンドラを開く。(chrome://settings/handlersで直行できる)

- mail.google.comがいるハズなので、「︙」をクリックしてデフォルトに設定をクリック

間違って、菱形アイコンで拒否してしまった場合などは上の設定手順で処理をすると良いでしょう。菱形アイコンが出てこない場合、過去に拒否をしてしまったケースが該当します。

図:菱形アイコンをクリック

図:ハンドラが登録されてる様子

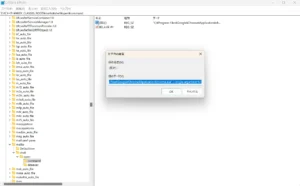

既定のアプリのレジストリ

Windowsの場合、プロトコルハンドラを登録すると、以下のレジストリエントリが登録されるようになります。よって、Active Directoryでのレジストリエントリ配布でも設定は可能です。この設定はmailtoをクリックした時に「Chrome」で開く為のもので、プロトコルハンドラの設定ではないので注意。プロトコルハンドラはあくまでもChrome側の設定です。

- レジストリエディタを開く

- 「HKEY_CLASSES_ROOT\mailto\shell\open\command」を開く

- 右パネルの既定の文字列値を開く

- すると、「"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument %1」という値が入ってるハズ

この設定をChromeが引き継いで、自身のカスタムプロトコルハンドラで判定して開いてくれるという仕組みです。

図:レジストリの該当箇所

関連リンク

- Context-Aware Access でデバイス証明書を使ってみた

- 【Google Chrome】ポリシーテンプレートで共有PCの勝手な設定変更を禁止する

- Phishing URL dataset from JPCERT/CC

- Chrome OS の管理だけじゃない!エンタープライズブラウザとしての Chrome Enterprise Premium による生成 AI 活用にブレーキをかけないセキュリティ対策

- TLD(トップレベルドメイン)

- Google Chrome(および他のブラウザ)でウェブサイトをブロックする方法

- 「タイポスクワッティング」と「ドッペルゲンガードメイン」と「ホモグラフ攻撃」について調べてみた

- 詐欺サイトのドメイン、この半年で「.cn」「.com」に続き突然「.ci」が急増【デジタルアーツ調べ】

- 【Google Chrome】「組織によって管理されています」と設定画面に表示される理由と消去する方法

- Chrome Enterprise で 設定可能なポリシーの紹介

- Chrome Enterprise のポリシーリスト

- Google Workspace ユーザーの Chrome ブラウザを保護する 8 つの方法

- 「うちの会社用Webブラウザ」設定術!「Chrome ブラウザ クラウド管理」でブックマークから拡張機能、セキュリティまで自動設定!

- Chrome ブラウザの管理を開始する

- Chrome ブラウザ管理をオンにする(ユーザー ポリシーのみ)

- クラウド管理型の Chrome ブラウザを登録する

- .regファイルを使ってレジストリからキー、値を追加、削除する方法

- プロトコル ハンドラを登録する

- Google Chromeでメールのリンクを開くようにするには?

- デフォルトメーラーの定義されている場所

- AllowedDomainsForApps

- SecondaryGoogleAccountSigninAllowed